《网络空间欺骗:构筑欺骗防御的科学基石》一3.3.4 识别和量化恶意软件的指标...

本文共 569 字,大约阅读时间需要 1 分钟。

3.3.4 识别和量化恶意软件的指标

本文讲的是网络空间欺骗:构筑欺骗防御的科学基石一3.3.4 识别和量化恶意软件的指标,该步骤的关键是建立识别和区分恶意活动和良性活动的指标。良性活动包括从无活动到典型的Web浏览和运行可执行文件。

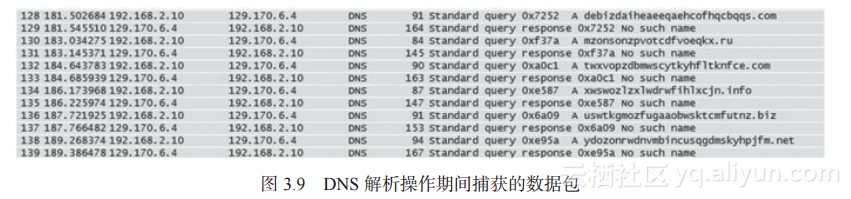

在测试平台上执行两个跟踪数据收集进程以实现评估基线的设定。对于无活动基线策略,顾名思义,就是客户端不执行活动;测量的第二个行为基线,即良性活动,其中客户端PC用于执行各种良性活动,例如启动Web浏览器查看CNN.com上的文章,以及在Amazon.com上购物。基于基线集,防御方可以对有意义的恶意软件样本的运行数据进行跟踪和收集,并将测量的数据与基线进行比较,从而指示并识别可能存在的恶意活动。例如,一个恶意软件示例在执行DNS解析时显示非常规的DNS查询,这些查询的摘录具体如图3.9所示。 在收集的网络迹象中导出各种度量结果。在DNS fluxing示例中,由于是基于定时的查询方法,所以生成的度量数据与良性的查询不同。此外,查询大小的均值和方差可以说明某类域生成算法在工作。通过收集和跟踪数据,恶意活动的概率可基于观测良性活动后度量得到。对这些概率计算的深入探讨详见3.4节,其中主要涉及的是隐蔽微积分。

在收集的网络迹象中导出各种度量结果。在DNS fluxing示例中,由于是基于定时的查询方法,所以生成的度量数据与良性的查询不同。此外,查询大小的均值和方差可以说明某类域生成算法在工作。通过收集和跟踪数据,恶意活动的概率可基于观测良性活动后度量得到。对这些概率计算的深入探讨详见3.4节,其中主要涉及的是隐蔽微积分。 原文标题:网络空间欺骗:构筑欺骗防御的科学基石一3.3.4 识别和量化恶意软件的指标

转载地址:http://tgava.baihongyu.com/

你可能感兴趣的文章

docker centos环境部署tomcat

查看>>

JavaScript 基础(九): 条件 语句

查看>>

Linux系统固定IP配置

查看>>

配置Quartz

查看>>

Linux 线程实现机制分析

查看>>

继承自ActionBarActivity的activity的activity theme问题

查看>>

设计模式01:简单工厂模式

查看>>

项目经理笔记一

查看>>

Hibernate一对一外键双向关联

查看>>

mac pro 入手,php环境配置总结

查看>>

MyBatis-Plus | 最简单的查询操作教程(Lambda)

查看>>

rpmfusion 的国内大学 NEU 源配置

查看>>

spring jpa 配置详解

查看>>

IOE,为什么去IOE?

查看>>

java 用反射简单应用,将Object简单转换成map

查看>>

Storm中的Worker

查看>>

dangdang.ddframe.job中页面修改表达式后进行检查

查看>>

Web基础架构:负载均衡和LVS

查看>>

Linux下c/c++相对路径动态库的生成与使用

查看>>

SHELL实现跳板机,只允许用户执行少量允许的命令

查看>>